Introducción

En el mundo de la seguridad informática, las vulnerabilidades en sistemas de gestión de contenido (CMS) son un tema de gran preocupación. Recientemente, se ha descubierto una vulnerabilidad crítica en el CMS de código abierto MetInfo, que ha sido objeto de explotación activa por parte de actores maliciosos. Esta situación es alarmante, ya que la vulnerabilidad podría permitir la ejecución remota de código en sistemas afectados, poniendo en riesgo la integridad de los datos y la seguridad de las aplicaciones que utilizan este CMS.

Detalles de la noticia

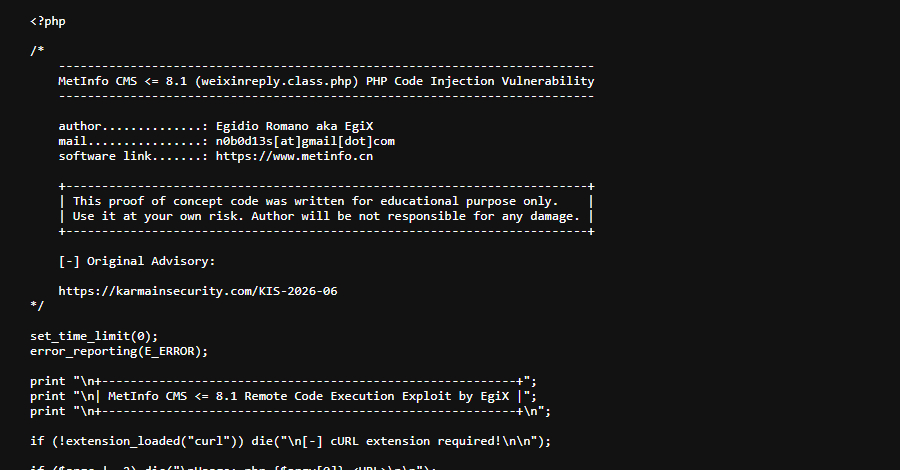

Según un informe de VulnCheck, la vulnerabilidad identificada como CVE-2026-29014 posee un puntaje CVSS de 9.8, lo que la clasifica como crítica. Esta falla de inyección de código permite a un atacante ejecutar código arbitrario en el servidor afectado, lo que puede resultar en un control total sobre el sistema. Las versiones afectadas de MetInfo incluyen las versiones 7.9, 8.0 y 8.1.

El problema radica en que la vulnerabilidad permite la ejecución de código PHP sin necesidad de autenticación, lo que significa que cualquier persona con conocimientos técnicos podría aprovechar esta falla para infiltrarse en un sistema vulnerable. Este tipo de ataque es particularmente peligroso, ya que puede llevar a la pérdida de datos, compromisos de seguridad y otros problemas significativos.

Impacto y consecuencias

La explotación de esta vulnerabilidad podría tener graves consecuencias para las organizaciones que dependen de MetInfo para gestionar su contenido. Los actores maliciosos podrían utilizar esta técnica para:

- Robar información sensible almacenada en la base de datos.

- Instalar malware que comprometa aún más la seguridad del sistema.

- Realizar ataques de denegación de servicio (DoS) para interrumpir el funcionamiento normal del sitio web.

Recomendaciones prácticas

Dada la gravedad de esta situación, las organizaciones que utilicen MetInfo deben tomar medidas inmediatas para proteger sus sistemas. Aquí hay algunas recomendaciones:

- Actualizar a la última versión: Es crucial que los administradores de sistemas actualicen MetInfo a la versión más reciente que corrige esta vulnerabilidad.

- Implementar medidas de seguridad adicionales: Se recomienda utilizar firewalls, sistemas de detección de intrusos y otras herramientas de seguridad para mitigar el riesgo de explotación.

- Monitorear sistemas: Realizar auditorías de seguridad y monitorear el tráfico del sistema para detectar actividades sospechosas es vital para la detección temprana de ataques.

Enlaces relacionados

Para obtener más información y detalles sobre esta vulnerabilidad, puedes consultar el siguiente enlace:

Conclusión

La vulnerabilidad CVE-2026-29014 en MetInfo CMS destaca la importancia de mantener actualizados los sistemas de gestión de contenido y de adoptar medidas de seguridad proactivas. Las organizaciones deben estar alertas y actuar rápidamente para proteger sus activos digitales y mitigar los riesgos asociados a la explotación de vulnerabilidades. La educación y la preparación son clave para defenderse contra las amenazas cibernéticas en constante evolución.

Preguntas frecuentes (FAQ)

¿Qué es MetInfo CMS?

MetInfo es un sistema de gestión de contenido de código abierto utilizado por varias organizaciones para crear y administrar sitios web.

¿Qué significa la puntuación CVSS de 9.8?

Una puntuación CVSS de 9.8 indica que la vulnerabilidad es crítica y puede tener un impacto significativo en la seguridad del sistema afectado.

¿Cómo puedo proteger mi sitio web si uso MetInfo?

Es fundamental actualizar a la última versión de MetInfo, implementar medidas de seguridad adicionales y monitorear el sistema de manera regular.

¿Qué debo hacer si creo que he sido afectado?

Si sospechas que tu sitio ha sido comprometido, es recomendable desconectar el sistema de la red, realizar un análisis profundo y restaurar desde una copia de seguridad segura.

Adaptado con Inteligencia Artificial – © Canal Ayuda

Fuente Original: Leer artículo completo