Introducción

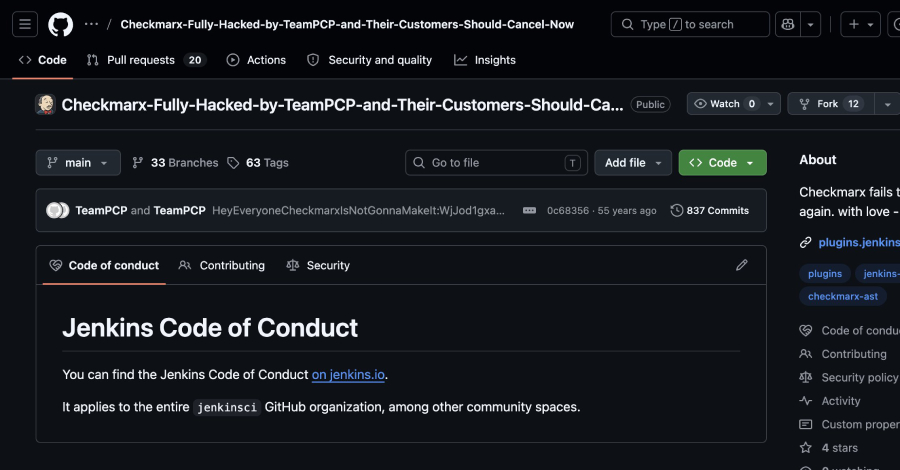

En un mundo cada vez más digitalizado, la seguridad en la cadena de suministro de software se ha convertido en un tema crítico para las organizaciones que dependen de herramientas de terceros. Recientemente, se ha confirmado que el grupo de hackers conocido como TeamPCP ha comprometido el plugin Jenkins AST de Checkmarx, lo que ha generado preocupación en la comunidad de ciberseguridad. Este incidente se produce semanas después del ataque a la cadena de suministro de KICS, lo que subraya la creciente amenaza que enfrentan las plataformas de desarrollo.

Detalles de la noticia

Checkmarx, una reconocida empresa de ciberseguridad, ha emitido un aviso alertando a los usuarios de su plugin para Jenkins. En su comunicado, la compañía señaló que una versión modificada del Jenkins AST plugin fue publicada en el Jenkins Marketplace. Los usuarios deben estar atentos y asegurarse de estar utilizando la versión 2.0.13-829.vc72453fa_1c16, la cual fue lanzada el 17 de diciembre de 2025 o anteriormente. La afirmación de Checkmarx resalta la importancia de mantener versiones actualizadas y seguras de las herramientas utilizadas en el desarrollo de software.

El plugin afectado es crucial para la integración de análisis de seguridad en el proceso de entrega continua, permitiendo a los desarrolladores identificar y remediar vulnerabilidades en su código antes de que las aplicaciones sean desplegadas. La presencia de una versión comprometida en el mercado puede exponer a los desarrolladores a riesgos de seguridad, comprometiendo no solo sus proyectos, sino también la confianza en la integridad de la cadena de suministro.

Contexto del Ataque

El ataque a Checkmarx se produce en un momento crítico, dado el reciente ataque a la cadena de suministro de KICS, donde los atacantes lograron introducir código malicioso en las herramientas de desarrollo. Este patrón de ataques destaca una tendencia preocupante en la que los actores maliciosos buscan comprometer herramientas esenciales que utilizan los desarrolladores, lo que les permite infiltrarse en sistemas más grandes y críticos.

Recomendaciones prácticas

Ante este tipo de incidentes, es fundamental que las organizaciones adopten prácticas de seguridad robustas. Algunas recomendaciones incluyen:

- Actualizar regularmente las herramientas: Asegúrese de estar utilizando la versión más reciente de cualquier plugin o herramienta de desarrollo. Esto ayuda a mitigar riesgos de seguridad conocidos.

- Implementar escaneos de seguridad: Realice escaneos regulares de seguridad en su código y dependencias para identificar vulnerabilidades.

- Monitorear fuentes de confianza: Manténgase informado sobre las últimas amenazas y vulnerabilidades a través de fuentes confiables y foros de ciberseguridad.

Enlaces relacionados

Para más detalles sobre el compromiso del plugin, puede consultar la Fuente original.

Conclusión

El compromiso del plugin Checkmarx para Jenkins por parte de TeamPCP pone de relieve la vulnerabilidad inherente en la cadena de suministro de software. Los desarrolladores y las organizaciones deben ser proactivos en la adopción de medidas de seguridad efectivas para proteger sus entornos de desarrollo. La educación continua y la vigilancia son clave para mantener la seguridad en un paisaje digital en constante evolución.

Preguntas frecuentes (FAQ)

- ¿Qué es el plugin Jenkins AST de Checkmarx?

Es una herramienta que permite a los desarrolladores integrar análisis de seguridad en su proceso de entrega continua, ayudando a identificar vulnerabilidades en el código. - ¿Cómo puedo saber si mi versión del plugin está comprometida?

Verifique si está utilizando la versión 2.0.13-829.vc72453fa_1c16, que es la última versión segura publicada por Checkmarx. - ¿Qué medidas debo tomar si estoy usando una versión comprometida?

Debería actualizar a la versión segura de inmediato y realizar un análisis de seguridad en su código para detectar posibles vulnerabilidades.

Adaptado con Inteligencia Artificial – © Canal Ayuda

Fuente Original: Leer artículo completo