Introducción

En el mundo de la ciberseguridad, la aparición de nuevas amenazas es un fenómeno constante. Recientemente, se ha dado a conocer una nueva puerta trasera para sistemas Linux llamada PamDOORa, que se ha vuelto objeto de atención debido a su capacidad para robar credenciales SSH. Este artículo se adentra en los detalles de esta amenaza, su funcionamiento y las recomendaciones para protegerse contra ella.

Detalles de la noticia

Investigadores de ciberseguridad han revelado información sobre PamDOORa, un nuevo malware que se encuentra a la venta en el foro de cibercriminales Rehub por un precio de $1,600. Este software malicioso ha sido desarrollado por un actor de amenazas conocido como darkworm. La principal característica de PamDOORa es su diseño basado en un módulo de autenticación pluggable (PAM), que permite a los atacantes mantener un acceso persistente a través de conexiones SSH.

La funcionalidad de PamDOORa se centra en la utilización de una combinación de contraseña mágica y un puerto TCP específico. Esto proporciona a los atacantes un método eficaz para acceder a los sistemas Linux comprometidos, lo que les permite ejecutar comandos y extraer información sensible, como credenciales de acceso y datos críticos.

Funcionamiento de PamDOORa

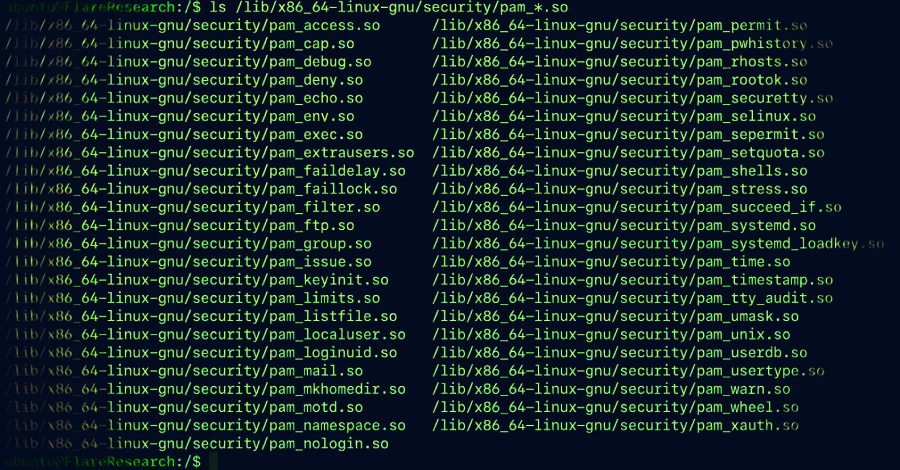

El uso de PAM en el diseño de esta puerta trasera es particularmente insidioso, ya que los módulos PAM son componentes de software que se utilizan para gestionar la autenticación en sistemas Unix y Linux. Gracias a esta integración, PamDOORa puede eludir mecanismos de seguridad estándar y establecer conexiones SSH de manera discreta.

Una vez que el atacante ha implementado PamDOORa en un sistema objetivo, puede ejecutar una serie de comandos para realizar diversas actividades maliciosas, como:

- Robo de credenciales SSH.

- Acceso a datos sensibles almacenados en el sistema.

- Instalación de malware adicional para mantener el control sobre el sistema.

Recomendaciones prácticas

Dada la naturaleza de esta nueva amenaza, es fundamental que los administradores de sistemas y expertos en ciberseguridad tomen medidas preventivas para proteger sus entornos. Algunas de las recomendaciones incluyen:

- Mantener el sistema actualizado: Asegúrese de que todos los parches de seguridad estén aplicados y que el sistema operativo esté en su última versión.

- Revisar configuraciones de PAM: Monitorear y verificar las configuraciones de PAM en los sistemas para detectar cualquier modificación no autorizada.

- Implementar autenticación multifactor: Esto añade una capa adicional de seguridad que puede prevenir accesos no autorizados, incluso si las credenciales son comprometidas.

- Realizar auditorías de seguridad periódicas: Evaluar regularmente la seguridad de los sistemas para detectar vulnerabilidades y posibles intrusiones.

Enlaces relacionados

Conclusión

La aparición de PamDOORa destaca la constante evolución de las amenazas en el ámbito de la ciberseguridad. Con un enfoque en la explotación de módulos PAM, este malware representa un riesgo significativo para los sistemas Linux. Adoptar prácticas de seguridad robustas es esencial para mitigar el impacto de este y otros ataques similares en el futuro.

Preguntas frecuentes (FAQ)

- ¿Qué es PamDOORa?

PamDOORa es una puerta trasera diseñada para sistemas Linux que utiliza módulos PAM para robar credenciales SSH. - ¿Cómo se puede proteger un sistema Linux de PamDOORa?

Manteniendo el sistema actualizado, revisando configuraciones de PAM, implementando autenticación multifactor y realizando auditorías de seguridad periódicas. - ¿Qué hace PamDOORa una amenaza significativa?

Su capacidad para eludir mecanismos de seguridad estándar y establecer conexiones SSH de manera discreta la convierte en una amenaza seria para la seguridad de los sistemas.

Adaptado con Inteligencia Artificial – © Canal Ayuda

Fuente Original: Leer artículo completo