Introducción

En marzo de 2026, el Centro de Investigación de Amenazas de Atos (TRC) identificó una sofisticada y resistente campaña maliciosa que utiliza técnicas de spoofing para engañar a los administradores de sistemas, ingenieros de DevOps y analistas de seguridad. Esta operación tiene como objetivo las cuentas profesionales de alto privilegio, aprovechándose de la confianza que estos profesionales depositan en herramientas administrativas vitales para sus operaciones diarias.

Detalles de la noticia

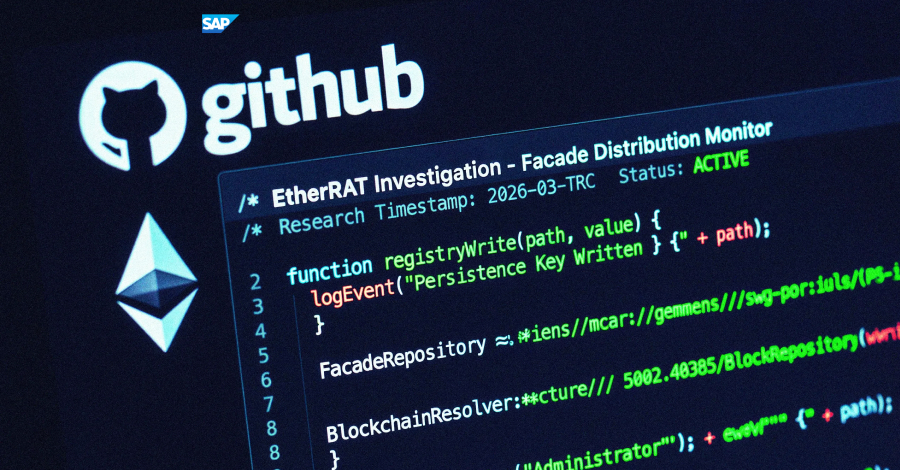

La campaña de EtherRAT se destaca por su capacidad de imitar utilidades administrativas mediante la creación de versiones fraudulentas que son distribuidas a través de plataformas como GitHub. Al hacerlo, los atacantes pueden eludir los sistemas de seguridad y engañar a los usuarios para que descarguen e instalen software malicioso sin saberlo. Este tipo de ataque no solo está dirigido a individuos, sino que representa una amenaza significativa para la infraestructura de las organizaciones, dado que puede dar acceso no autorizado a sistemas críticos.

Los atacantes aprovechan el Search Engine Optimization (SEO) para mejorar la visibilidad de estas herramientas fraudulentas en los motores de búsqueda, haciendo que sea más probable que los profesionales las encuentren durante su búsqueda de recursos legítimos. La combinación de técnicas de ingeniería social y el uso de plataformas de código abierto, como GitHub, complica aún más la detección del malware, lo que permite a los atacantes operar de manera más efectiva.

Impacto en la Ciberseguridad

El uso de herramientas administrativas falsas puede tener consecuencias devastadoras. Entre los riesgos más significativos se encuentran:

- Acceso no autorizado a sistemas críticos que pueden comprometer la seguridad de la información.

- Exfiltración de datos, donde información sensible puede ser robada y utilizada para fines maliciosos.

- Interrupción de servicios, lo que puede afectar la operatividad de las empresas y su reputación.

Recomendaciones prácticas

Para mitigar los riesgos asociados con esta campaña maliciosa, se recomienda a las organizaciones que implementen las siguientes prácticas:

- Verificación de fuentes: Antes de descargar cualquier herramienta administrativa, verifique que esté disponible en fuentes oficiales y confiables.

- Capacitación de personal: Eduque a los empleados sobre los riesgos del spoofing y otras técnicas de ingeniería social. La concienciación es clave para prevenir ataques.

- Implementación de soluciones de seguridad: Utilice software antivirus y herramientas de detección de malware que puedan identificar y bloquear amenazas potenciales antes de que causen daño.

Enlaces relacionados

Conclusión

La campaña de EtherRAT representa un desafío significativo para la ciberseguridad contemporánea, especialmente en un entorno donde la confianza en las herramientas administrativas es fundamental. La integración de técnicas de spoofing con la optimización en motores de búsqueda refleja la evolución de las tácticas utilizadas por los atacantes. Por lo tanto, es vital que las organizaciones se mantengan alerta y adopten medidas proactivas para protegerse contra este tipo de amenazas.

Preguntas frecuentes (FAQ)

- ¿Qué es EtherRAT?

EtherRAT es un tipo de malware que se utiliza para realizar ataques de spoofing, imitando herramientas administrativas legítimas para engañar a los usuarios. - ¿Cómo puedo protegerme de las campañas de spoofing?

Verifique siempre las fuentes antes de descargar software y capacite a su personal sobre los riesgos de seguridad. - ¿Qué pasos debo seguir si creo que he descargado un software malicioso?

Desconecte inmediatamente el dispositivo de la red y ejecute un análisis completo con software antivirus. - ¿Por qué GitHub es un objetivo para los atacantes?

GitHub, como plataforma de código abierto, es utilizado por muchos desarrolladores y administradores, lo que lo convierte en un objetivo atractivo para la distribución de malware.

Adaptado con Inteligencia Artificial – © Canal Ayuda

Fuente Original: Leer artículo completo