Introducción

Un nuevo ataque a la cadena de suministro de software ha sido detectado, en el cual se emplean paquetes «dormidos» como vehículo para lanzar cargas útiles maliciosas que permiten el robo de credenciales, la manipulación de acciones de GitHub y la persistencia de SSH. Este tipo de ataques representa una amenaza significativa para desarrolladores y organizaciones que dependen de bibliotecas de código abierto para la construcción de sus aplicaciones.

Detalles de la noticia

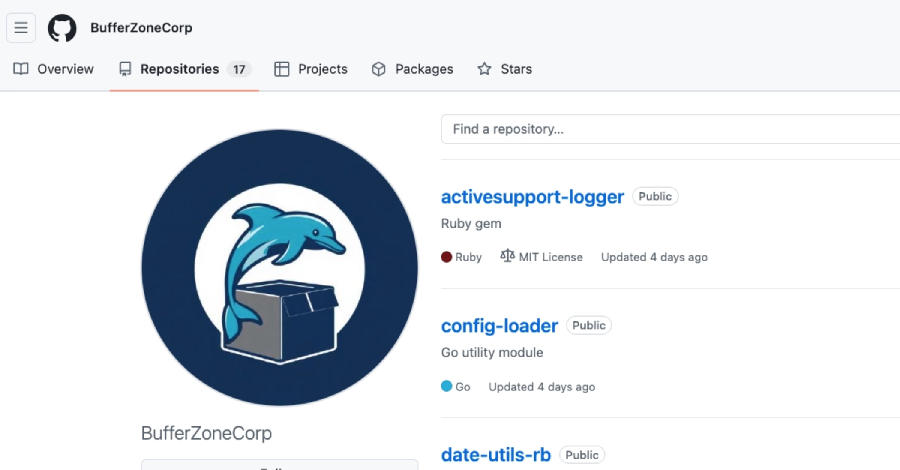

La actividad maliciosa ha sido atribuida a la cuenta de GitHub «BufferZoneCorp», que ha publicado un conjunto de repositorios asociados con gems de Ruby y módulos de Go comprometidos. Estos paquetes aparentemente inocuos, que son comúnmente utilizados en proyectos de desarrollo, han sido manipulados para incluir código malicioso que se activa bajo ciertas condiciones, lo que permite a los atacantes acceder a las credenciales de los usuarios y realizar acciones no autorizadas en sus entornos de desarrollo.

El uso de paquetes dormidos es una técnica ingeniosa que permite a los atacantes eludir las medidas de seguridad, ya que estos paquetes pueden parecer legítimos durante la instalación inicial. Una vez que se cumplen ciertas condiciones, como el uso de un comando específico o la interacción con un entorno de CI/CD (Integración Continua/Entrega Continua), el código malicioso se activa y permite el acceso a las credenciales y otros datos sensibles.

Recomendaciones prácticas

- Realizar auditorías regulares de seguridad en dependencias de código abierto.

- Utilizar herramientas de análisis de seguridad que detecten comportamiento anómalo en paquetes.

- Implementar políticas de control de acceso y autenticación multifactor en entornos de desarrollo y producción.

Enlaces relacionados

Conclusión

La creciente sofisticación de los ataques a la cadena de suministro de software subraya la importancia de la seguridad cibernética en el desarrollo de software. Los desarrolladores y las organizaciones deben estar siempre vigilantes y adoptar mejores prácticas para protegerse contra estas amenazas. La colaboración en la comunidad de código abierto es esencial para identificar y mitigar estos riesgos antes de que causen un daño significativo.

Preguntas frecuentes (FAQ)

- ¿Qué son los paquetes dormidos?

Son paquetes de software que parecen legítimos, pero contienen código malicioso que se activa bajo ciertas condiciones. - ¿Cómo puedo protegerme contra estos ataques?

Realizando auditorías de seguridad, utilizando herramientas de análisis y aplicando políticas de control de acceso. - ¿Por qué son peligrosos los ataques a la cadena de suministro?

Estos ataques pueden comprometer sistemas enteros y robar información sensible sin que los usuarios sean conscientes de ello.

Adaptado con Inteligencia Artificial – © Canal Ayuda

Fuente Original: Leer artículo completo