Introducción

En el mundo del desarrollo de software, la seguridad es un aspecto crítico que no puede ser ignorado. Recientemente, investigadores de ciberseguridad han emitido una alerta sobre una puerta trasera maliciosa encontrada en varias versiones del paquete node-ipc. Este descubrimiento pone en riesgo la seguridad de los secretos de los desarrolladores, lo que podría tener implicaciones serias para proyectos de software y la integridad de datos sensibles.

Detalles de la noticia

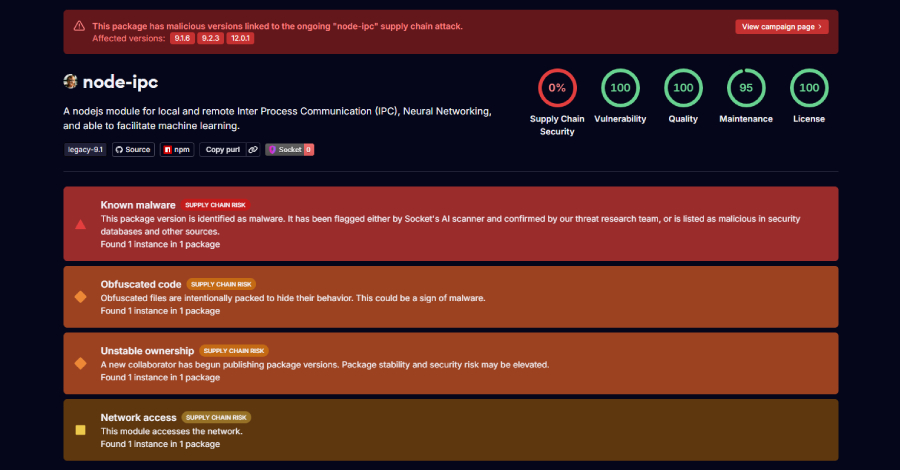

Según los análisis realizados por los expertos de Socket y StepSecurity, se han identificado tres versiones específicas de node-ipc que contienen código malicioso:

- node-ipc@9.1.6

- node-ipc@9.2.3

- node-ipc@12.0.1

La investigación inicial sugiere que estas versiones han sido manipuladas para incluir un stealer backdoor, que es un tipo de malware diseñado para robar información sensible. Los desarrolladores que utilizan estas versiones en sus proyectos podrían sin saberlo estar exponiendo secretos de configuración, credenciales y otros datos críticos a atacantes.

La naturaleza del node-ipc como un paquete que facilita la comunicación entre procesos en aplicaciones Node.js lo convierte en un objetivo atractivo para los atacantes. Este tipo de manipulación no solo compromete a los desarrolladores individuales, sino que también podría afectar a empresas enteras que confían en este software para ejecutar sus aplicaciones de manera segura.

Recomendaciones prácticas

Para mitigar los riesgos asociados con este descubrimiento, se recomienda a los desarrolladores que sigan estos pasos:

- Actualizar a la última versión de node-ipc que no esté afectada por esta vulnerabilidad.

- Revocar cualquier credencial o secreto que pueda haber sido expuesto si se utilizó alguna de las versiones comprometidas.

- Auditar su código y dependencias regularmente para detectar cualquier actividad sospechosa o cambios no autorizados.

- Instalar herramientas de seguridad que puedan ayudar a detectar y prevenir la intrusión de malware en sus entornos de desarrollo.

Enlaces relacionados

Conclusión

El descubrimiento de una puerta trasera en node-ipc resalta la importancia de la seguridad en el desarrollo de software. Los desarrolladores deben estar siempre alerta y proactivos en la gestión de sus dependencias y la protección de sus secretos. Este incidente también subraya la necesidad de una mayor vigilancia en los repositorios de código abierto, donde las modificaciones maliciosas pueden ser introducidas sin el conocimiento de la comunidad.

Preguntas frecuentes (FAQ)

- ¿Qué es node-ipc?

Node-ipc es un paquete de Node.js que facilita la comunicación entre procesos, permitiendo que diferentes partes de una aplicación se comuniquen de manera efectiva. - ¿Cómo puedo saber si mi versión de node-ipc está afectada?

Verifica la versión de node-ipc que estás utilizando y compárala con las versiones identificadas como maliciosas (9.1.6, 9.2.3 y 12.0.1). - ¿Qué debo hacer si he utilizado una versión comprometida?

Deberías actualizar a una versión segura inmediatamente y revisar cualquier secreto o credencial que pudieras haber expuesto.

Adaptado con Inteligencia Artificial – © Canal Ayuda

Fuente Original: Leer artículo completo