Introducción

Recientemente, investigadores en ciberseguridad han levantado la voz de alarma sobre una nueva campaña de ataque de cadena de suministro que está apuntando a paquetes de npm (Node Package Manager) relacionados con SAP. Este ataque, bajo el nombre de Mini Shai-Hulud, se centra en la infiltración de malware diseñado para robar credenciales de los usuarios, lo que podría tener graves consecuencias para las organizaciones que utilizan estos paquetes.

Detalles de la noticia

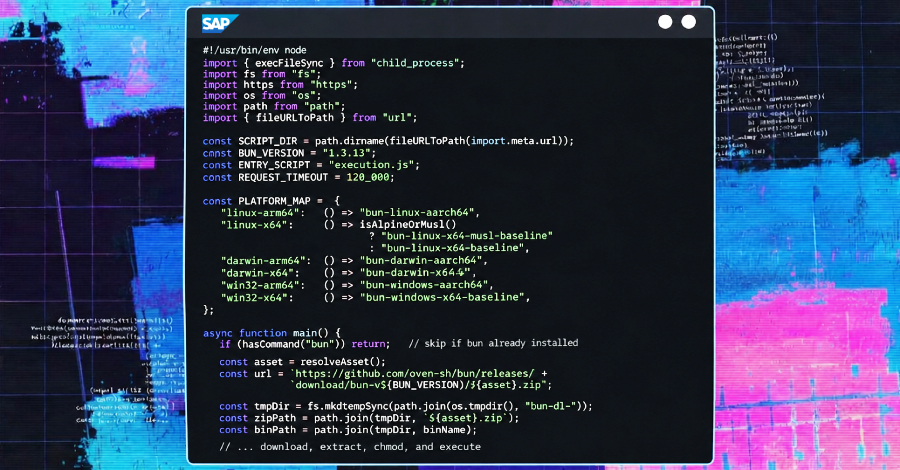

Según informes de diversas firmas de seguridad como Aikido Security, Onapsis, OX Security, SafeDep, Socket, StepSecurity y Wiz, de propiedad de Google, se ha identificado que esta campaña ha afectado a varios paquetes asociados con SAP. Los atacantes han utilizado técnicas sofisticadas para inyectar código malicioso en estos paquetes, lo que les permite robar información sensible de los usuarios a través de credenciales de acceso.

La naturaleza del ataque es especialmente preocupante ya que se aprovecha de la confianza que los desarrolladores tienen en los paquetes de npm. Al comprometer paquetes que son comúnmente utilizados en el desarrollo de aplicaciones empresariales, los atacantes pueden acceder a un amplio rango de datos sensibles y críticos.

¿Qué es un ataque de cadena de suministro?

Un ataque de cadena de suministro se refiere a una técnica en la que los atacantes comprometen un producto o servicio a través de sus proveedores. En este caso, el ataque se realiza a través de bibliotecas de código que son esenciales para el funcionamiento de las aplicaciones, lo que hace más difícil la detección por parte de los desarrolladores y equipos de seguridad.

¿Por qué es peligroso el ataque Mini Shai-Hulud?

Este ataque es peligroso por varias razones:

- Primero, se centra en paquetes ampliamente utilizados, lo que significa que un gran número de aplicaciones podrían estar en riesgo.

- Segundo, el malware está diseñado específicamente para robar credenciales, permitiendo a los atacantes acceder a sistemas críticos.

- Tercero, el uso de técnicas de ofuscación hace que el malware sea más difícil de detectar por los sistemas de seguridad tradicionales.

Recomendaciones prácticas

Para mitigar el riesgo asociado con este tipo de ataques, es fundamental que los desarrolladores y las organizaciones tomen varias medidas preventivas:

- Auditar paquetes utilizados: Realizar auditorías regulares de todos los paquetes npm utilizados en sus aplicaciones para detectar cualquier posible compromiso.

- Mantener actualizaciones: Asegurarse de que todos los paquetes estén actualizados a sus versiones más recientes, ya que los desarrolladores a menudo corrigen vulnerabilidades en actualizaciones.

- Utilizar herramientas de seguridad: Implementar herramientas de seguridad que puedan escanear y monitorear el uso de paquetes para identificar comportamientos sospechosos.

Enlaces relacionados

Para más información sobre este ataque y cómo protegerse, se recomienda revisar los siguientes recursos:

Conclusión

El ataque Mini Shai-Hulud pone de manifiesto la necesidad de una mayor seguridad y vigilancia en el ámbito del desarrollo de software, especialmente en lo que respecta a la gestión de dependencias y paquetes. La ciberseguridad es una responsabilidad compartida y debe ser priorizada por todas las organizaciones que buscan proteger sus datos y sistemas.

Preguntas frecuentes (FAQ)

¿Qué es un ataque de cadena de suministro?

Un ataque de cadena de suministro es un tipo de ciberataque en el que los atacantes comprometen un producto a través de sus proveedores, afectando a los usuarios finales.

¿Cómo puedo detectar paquetes npm comprometidos?

Es importante realizar auditorías frecuentes de los paquetes y utilizar herramientas de seguridad que puedan identificar comportamientos sospechosos en el código.

¿Qué medidas preventivas debo tomar para proteger mis aplicaciones?

Mantener actualizados los paquetes, realizar auditorías regulares y utilizar herramientas de seguridad son medidas clave para proteger tus aplicaciones.

¿Qué consecuencias puede tener un ataque como el de Mini Shai-Hulud?

Las consecuencias pueden incluir el robo de datos sensibles, acceso no autorizado a sistemas críticos y daños a la reputación de la organización afectada.

Adaptado con Inteligencia Artificial – © Canal Ayuda

Fuente Original: Leer artículo completo