Introducción

La seguridad cibernética se ha convertido en una de las principales preocupaciones en el mundo digital actual. Recientemente, se ha revelado una grave vulnerabilidad en LMDeploy, un toolkit de código abierto utilizado para comprimir, desplegar y servir Modelos de Lenguaje de Aprendizaje Profundo (LLMs). Esta falla, identificada como CVE-2026-33626, ha sido objeto de explotación activa en menos de 13 horas después de su divulgación, lo que plantea serias preocupaciones sobre la seguridad de los sistemas que utilizan esta herramienta.

Detalles de la noticia

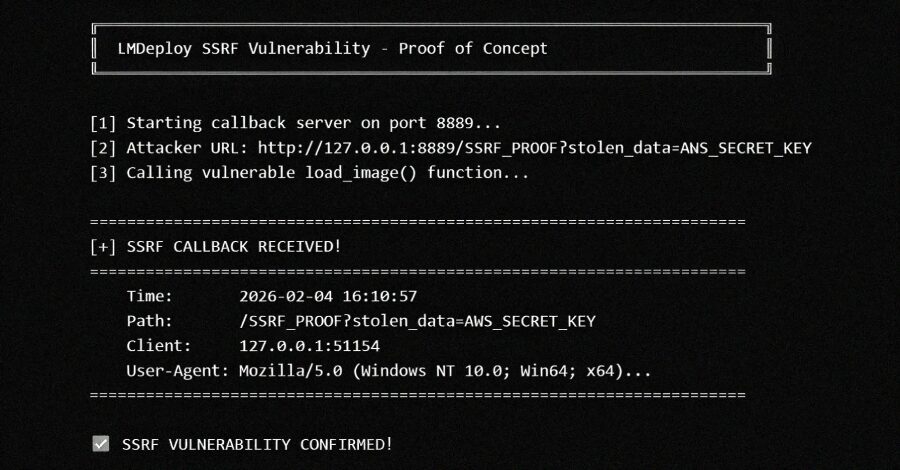

La vulnerabilidad CVE-2026-33626 ha recibido un puntaje de 7.5 en la escala CVSS, lo que la clasifica como una vulnerabilidad de alta severidad. Esta falla se relaciona con un ataque de Server-Side Request Forgery (SSRF), el cual permite a un atacante enviar solicitudes maliciosas desde un servidor vulnerable hacia otros servicios internos, potencialmente exponiendo información sensible.

La rápida explotación de esta vulnerabilidad es alarmante, ya que indica que los atacantes están monitoreando activamente las divulgaciones de seguridad y pueden capitalizar rápidamente cualquier debilidad recién descubierta. Esta situación subraya la importancia de una respuesta rápida a las vulnerabilidades de seguridad y la necesidad de implementar medidas de mitigación adecuadas.

Impacto de la vulnerabilidad

- Acceso no autorizado a datos sensibles que podrían comprometer la privacidad de los usuarios.

- Posibilidad de control remoto sobre sistemas afectados, que podría facilitar ataques adicionales.

- Impacto reputacional en organizaciones que utilizan LMDeploy, afectando su confianza entre los usuarios y clientes.

Recomendaciones prácticas

Ante la gravedad de la situación, es crucial que las organizaciones y desarrolladores que utilizan LMDeploy tomen medidas inmediatas para mitigar los riesgos asociados con esta vulnerabilidad. A continuación, se presentan algunas recomendaciones:

- Actualizar a la última versión: Verifica que estés utilizando la versión más reciente de LMDeploy, que debe incluir parches de seguridad relevantes.

- Implementar medidas de seguridad adicionales: Considera el uso de firewalls, sistemas de detección de intrusos y otros mecanismos de defensa para proteger tus sistemas.

- Monitorear el tráfico de red: Establece un sistema de monitoreo para detectar actividades inusuales que puedan indicar un intento de explotación.

Enlaces relacionados

Para más información sobre la vulnerabilidad CVE-2026-33626, puedes consultar la fuente original: Leer artículo completo.

Conclusión

La explotación de la vulnerabilidad CVE-2026-33626 en LMDeploy es un recordatorio alarmante de los riesgos inherentes en el uso de herramientas de código abierto. Los desarrolladores y organizaciones deben actuar rápidamente para proteger sus sistemas y datos sensibles. La seguridad cibernética es una responsabilidad compartida, y cada uno de nosotros debe estar alerta y preparado para responder ante amenazas emergentes.

Preguntas frecuentes (FAQ)

- ¿Qué es una vulnerabilidad SSRF?

Una vulnerabilidad SSRF permite a un atacante enviar solicitudes desde un servidor vulnerable hacia otros servicios internos, a menudo exponiendo datos sensibles. - ¿Cómo puedo protegerme de la explotación de esta vulnerabilidad?

Es fundamental actualizar LMDeploy a la versión más reciente y implementar medidas de seguridad adicionales, como firewalls y monitoreo de tráfico. - ¿Qué impacto puede tener esta vulnerabilidad en mi organización?

La explotación de esta falla puede resultar en el acceso no autorizado a datos críticos, control remoto de sistemas y daños a la reputación de la organización.

Adaptado con Inteligencia Artificial – © Canal Ayuda

Fuente Original: Leer artículo completo