Introducción

En el mundo de la ciberseguridad, las campañas de suplantación de identidad son cada vez más sofisticadas y peligrosas. Recientemente, el Equipo de Respuesta ante Emergencias Informáticas de Ucrania (CERT-UA) ha revelado una nueva campaña de phishing en la que los atacantes se hicieron pasar por la propia agencia para distribuir el malware conocido como AGEWHEEZE. Este incidente ha afectado a aproximadamente un millón de correos electrónicos, subrayando la creciente amenaza de los ataques de ingeniería social.

Detalles de la noticia

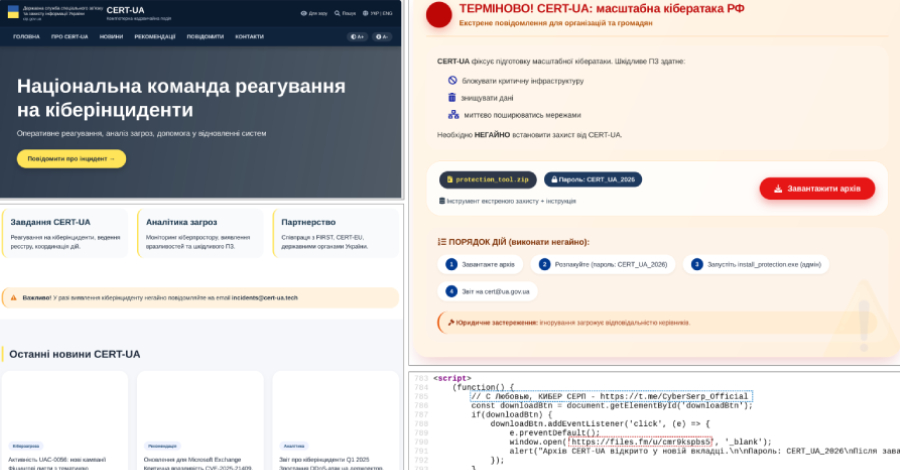

El 26 y 27 de marzo de 2026, un grupo de amenazas identificado como UAC-0255 lanzó una campaña masiva de phishing. Los atacantes enviaron correos electrónicos que aparentaban ser comunicaciones oficiales de CERT-UA, engañando a los destinatarios para que descargaran un archivo ZIP protegido con contraseña. Este archivo contenía el malware AGEWHEEZE, un herramienta de administración remota (RAT) diseñada para infiltrarse y controlar sistemas sin el conocimiento del usuario.

La elección de suplantar a una entidad de confianza como CERT-UA es una táctica deliberada para aumentar la credibilidad del ataque y asegurar una mayor tasa de éxito en la infección de sistemas. El uso de archivos ZIP protegidos con contraseña también es una técnica común para evadir los filtros de seguridad de los correos electrónicos, ya que muchos sistemas no pueden escanear el contenido de archivos protegidos.

¿Qué es AGEWHEEZE?

AGEWHEEZE es un tipo de malware clasificado como herramienta de administración remota (RAT). Este tipo de malware permite a los atacantes obtener control remoto completo sobre los sistemas infectados, lo que puede incluir capacidades para robar datos, registrar pulsaciones de teclas, y ejecutar comandos arbitrarios. Las RATs son particularmente peligrosas debido a su capacidad para operar de manera encubierta, a menudo sin que el usuario lo note hasta que se ha producido un daño significativo.

Impacto y Alcance

La campaña afectó a un gran número de usuarios, generando preocupación en la comunidad de ciberseguridad. La distribución masiva a través de un millón de correos electrónicos resalta la escala y el alcance potencial de estos ataques. Además, esta campaña subraya la importancia de la concienciación y la educación en ciberseguridad para prevenir que usuarios desprevenidos caigan en estas trampas.

Recomendaciones prácticas

- Verificación de correos electrónicos: Siempre verificar la autenticidad de los correos electrónicos, especialmente aquellos que contienen enlaces o archivos adjuntos.

- Actualizaciones de software: Mantener el software de seguridad actualizado para detectar y neutralizar nuevas amenazas.

- Capacitación en ciberseguridad: Educar a los empleados y a los usuarios sobre las técnicas comunes de phishing y cómo identificarlas.

Enlaces relacionados

Para más información sobre este incidente, puedes leer el artículo original de The Hacker News.

Conclusión

Las campañas de suplantación, como la reciente dirigida por UAC-0255, enfatizan la necesidad de estar siempre alerta y bien informado sobre las tácticas de los ciberdelincuentes. Proteger la integridad de nuestros sistemas e información es una responsabilidad compartida que requiere tanto herramientas tecnológicas robustas como una cultura de seguridad cibernética consciente.

Preguntas frecuentes (FAQ)

- ¿Qué es una campaña de phishing?

Es un tipo de ataque cibernético donde los atacantes intentan engañar a las personas para que revelen información personal o descarguen software malicioso, generalmente a través de correos electrónicos falsos. - ¿Cómo se puede identificar un correo electrónico falso?

Verifica la dirección de correo electrónico del remitente, busca errores gramaticales y ortográficos, y desconfía de los enlaces o archivos adjuntos no solicitados. - ¿Qué debo hacer si recibo un correo sospechoso?

No abras ningún archivo adjunto ni hagas clic en enlaces. Informa a tu equipo de TI o al departamento de seguridad.

Adaptado con Inteligencia Artificial – © Canal Ayuda

Fuente Original: Leer artículo completo